verinice Risikokatalog Plus (ISO 27001 / ISO 27019) inkl. Datenschutzmodul 3

2.042,04 €

Preise inkl. MwSt

Netto Preis: 1.716,00 €

Versandkostenfrei

Der Risikokatalog Plus auf Basis der DIN ISO/IEC 27001:2017, DIN ISO/IEC 27002:2017, ISO/IEC 27005:2018 und DIN EN ISO/IEC 27019:2020 soll Energienetzbetreibern helfen, die Sicherheit bzw. den verpflichtenden IT-Sicherheitskatalog und darin befindliche Forderungen nach §11 Abs. 1a EnWG an ein vollumfängliches Informationssicherheitsmanagementsystem umzusetzen.

Ergänzt wird der Risikokatalog Plus um die Vorteile des Datenschutzmoduls 3 und unterstützt Sie bei:

-

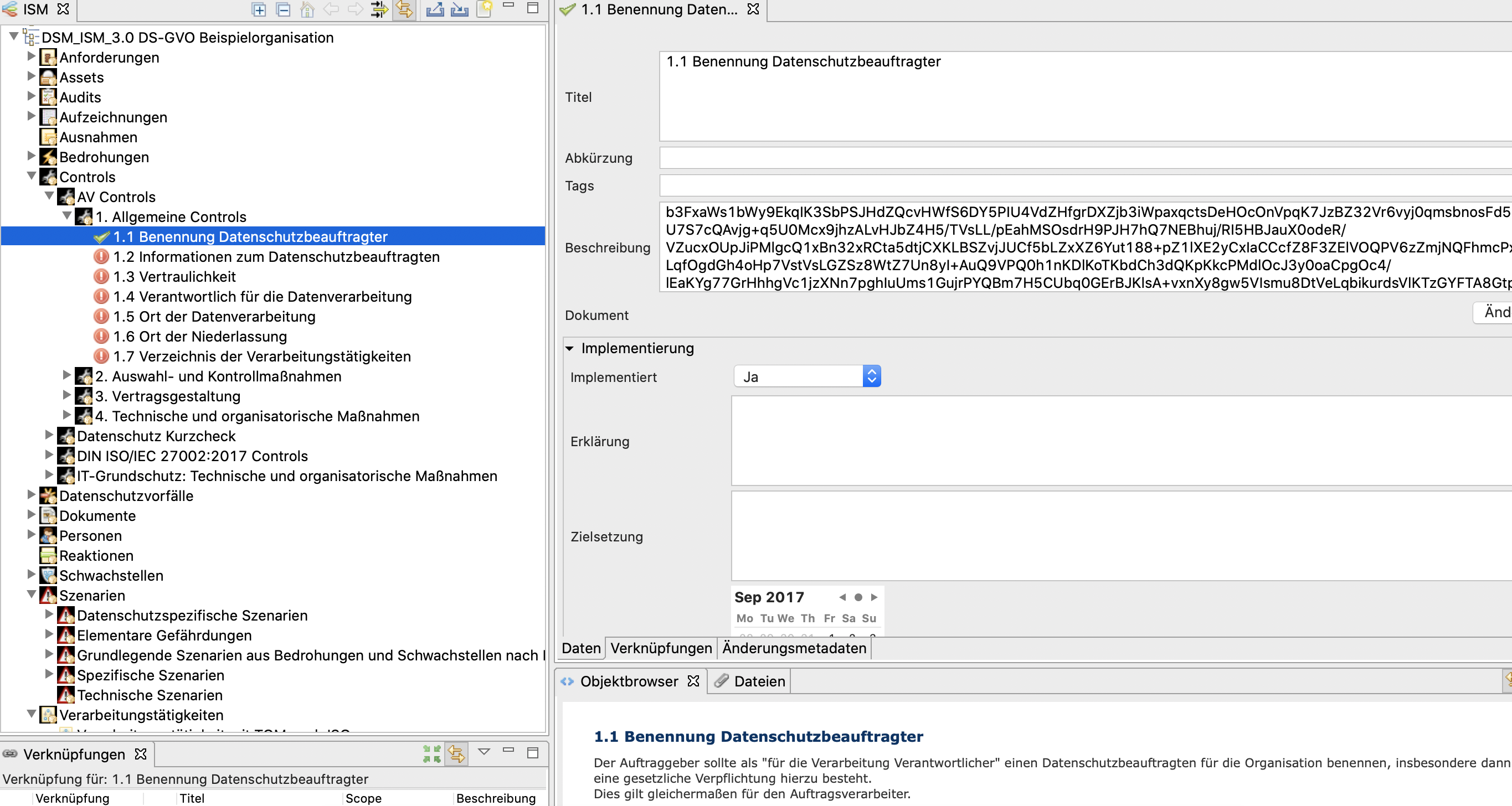

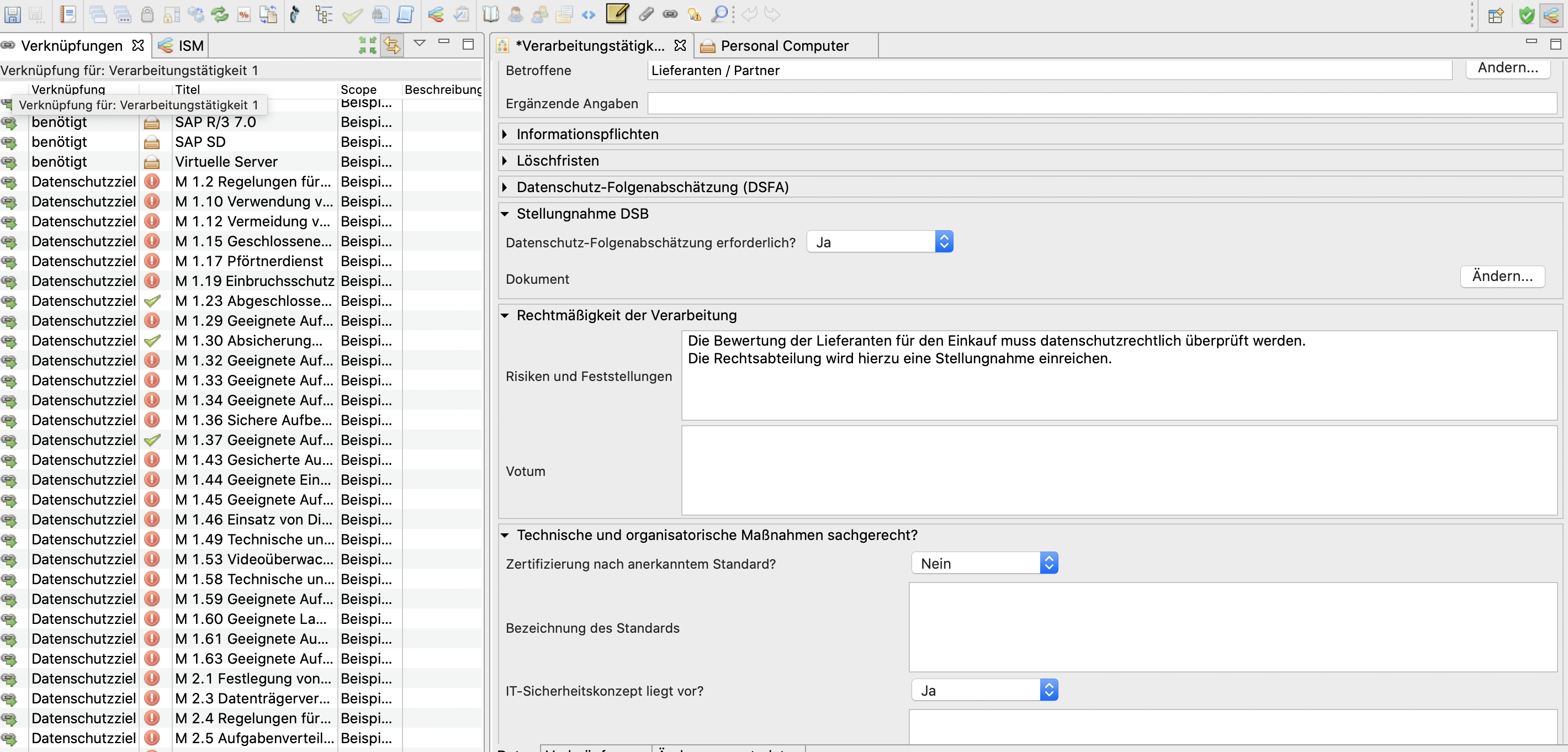

der Erstellung des Verzeichnisses der Verarbeitungstätigkeiten

-

der Verwaltung und Umsetzung von technischen und organisatorischen Maßnahmen

-

der Festlegung von Datenschutzzielen in Anlehnung an Art. 32 EU-DSGVO

-

der Umsetzung einer EU-weiten rechtskonformen Auftragsverarbeitung

-

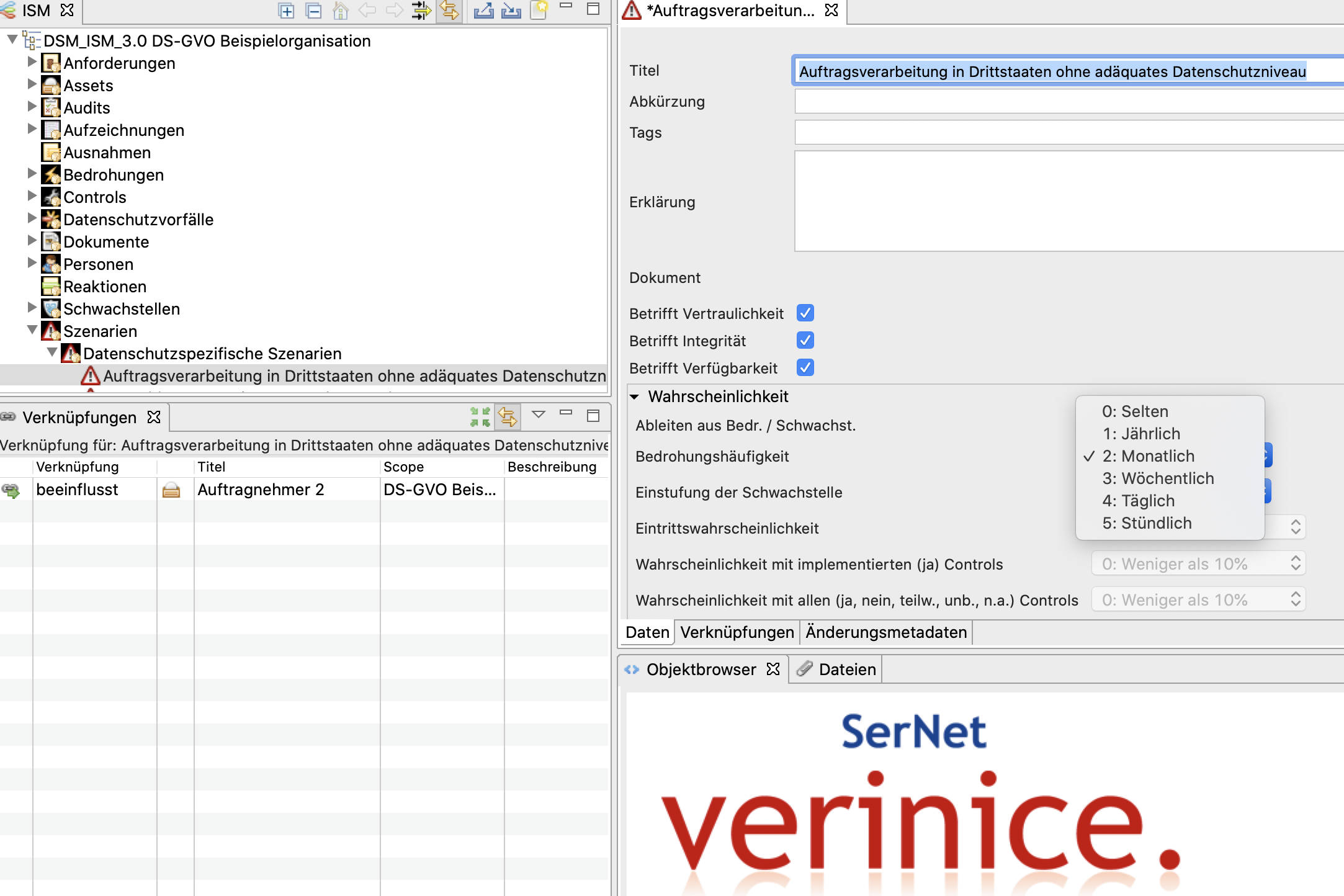

der Durchführung einer Datenschutz-Folgeabschätzung und einer Datenschutz-Risikoanalyse unter Berücksichtigung von datenschutzrelevanten Szenarien

-

der Durchführung eines Datenschutz-Kurzchecks

-

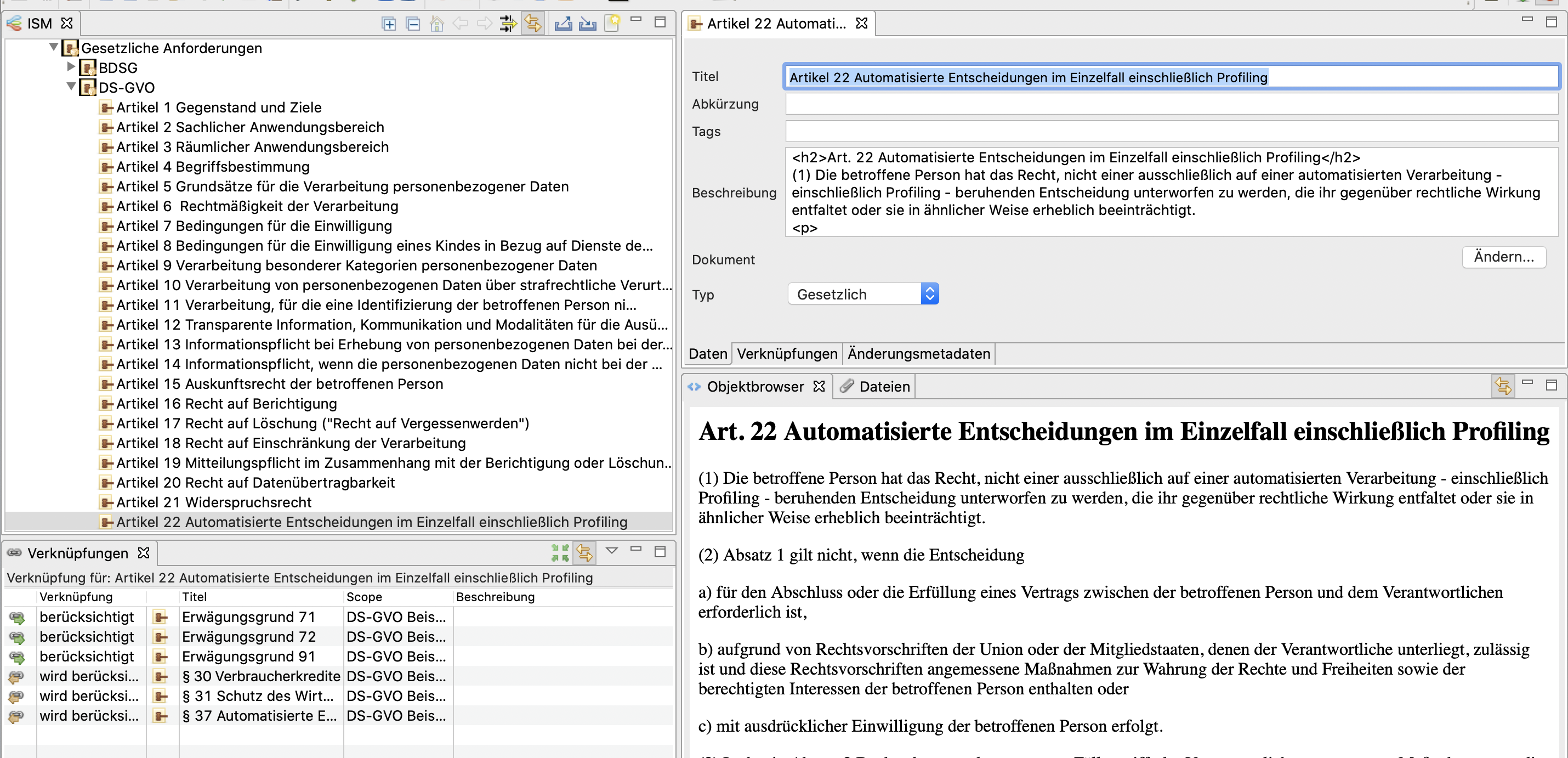

der Orientierung von Gesetzestexten aus der DS-GVO und den Erwägungsgründen des BDSG (neu)

Herausgeber

Beuth Verlag GmbH

Saatwinkler Damm 42/43

13627 Berlin

SerNet Service Network GmbH

Bahnhofsallee 1b

37081 Göttingen

Urheberrecht

© 2020

DIN Deutsches Institut für Normung e. V.

Saatwinkler Damm 42/43

13627 Berlin

© 2020

SerNet Service Network GmbH

Bahnhofsallee 1b

37081 Göttingen

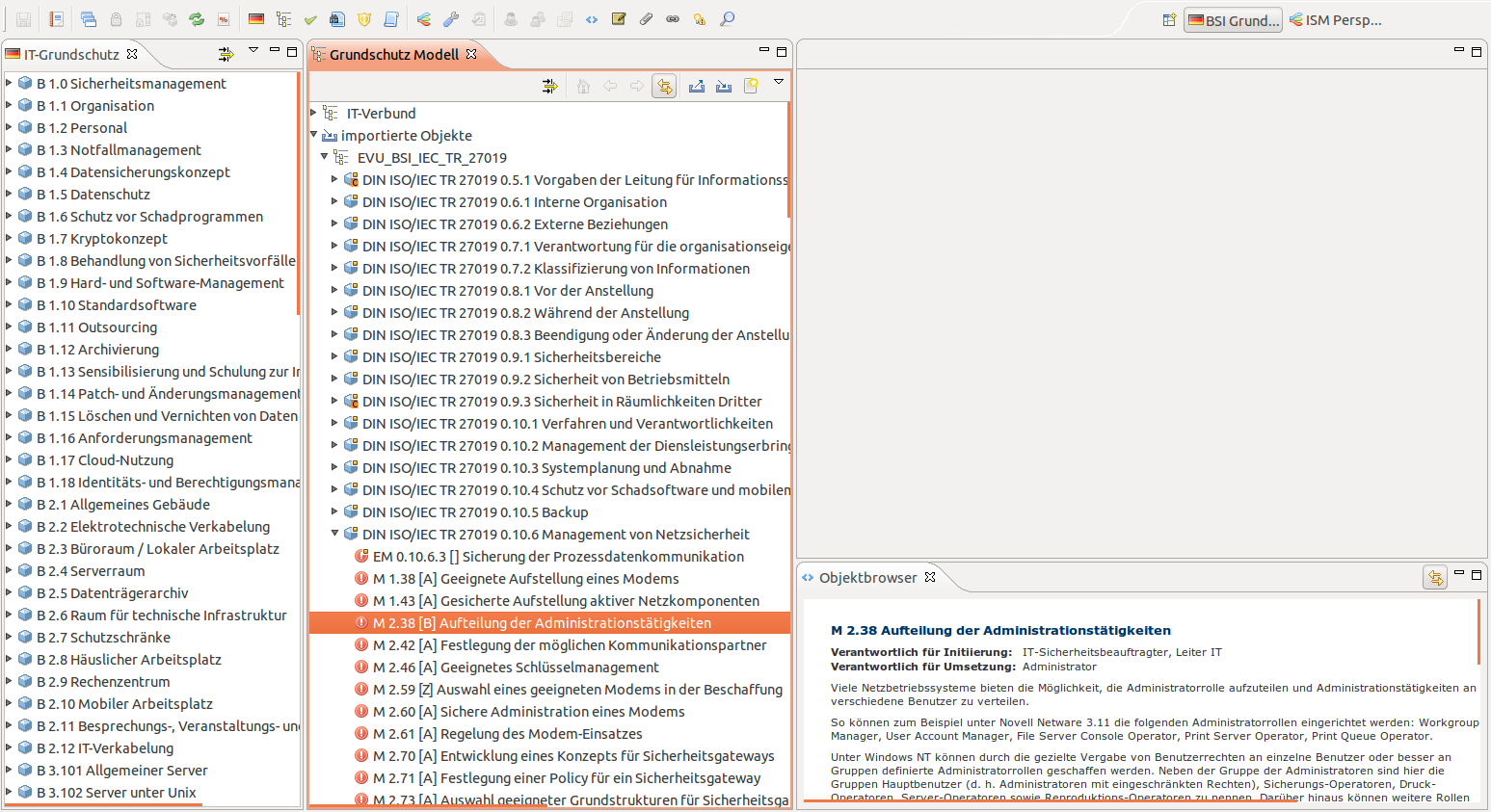

Einsatz in verinice

Das Datenschutzmodul mit dem Risikokatalog PLUS wird als ZIP-komprimiertes verinice-Archiv (.vna) bereitgestellt, das Sie an einen Ort Ihrer Wahl entpacken und anschließend importieren können. Im entpackten Ordner finden Sie

-

die Beispielorganisation (.vna) zum Einsatz in der ISM/ISO-Perspektive

-

eine Anleitung im PDF-Format

-

das Verzeichnis der Verarbeitungstätigkeiten der Beispielfirma

-

Reportvorlagen

-

Beispiel-Reports

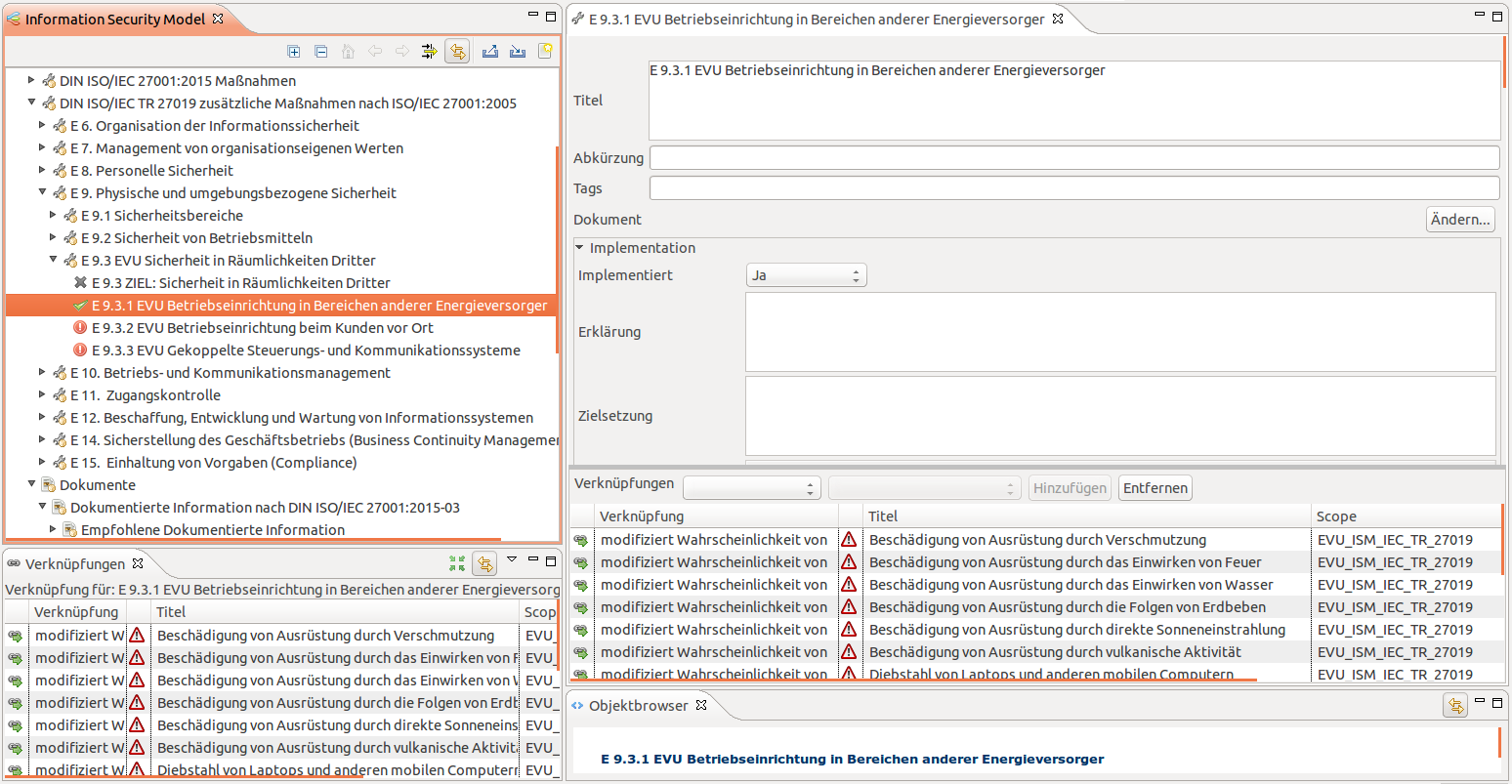

Für die Umsetzung der Anforderungen in verinice, müssen Sie innerhalb der ISM-Perspektive arbeiten und können somit auch die Standardfunktionen von verinice nutzen. Bitte beachten Sie für die konkrete Arbeit mit dem Modul auch das verinice Handbuch und die Original-Standards der DIN ISO/IEC 27001:2017, DIN ISO/IEC 27002:2017, ISO/IEC 27005:2018 und DIN EN ISO/IEC 27019:2020.

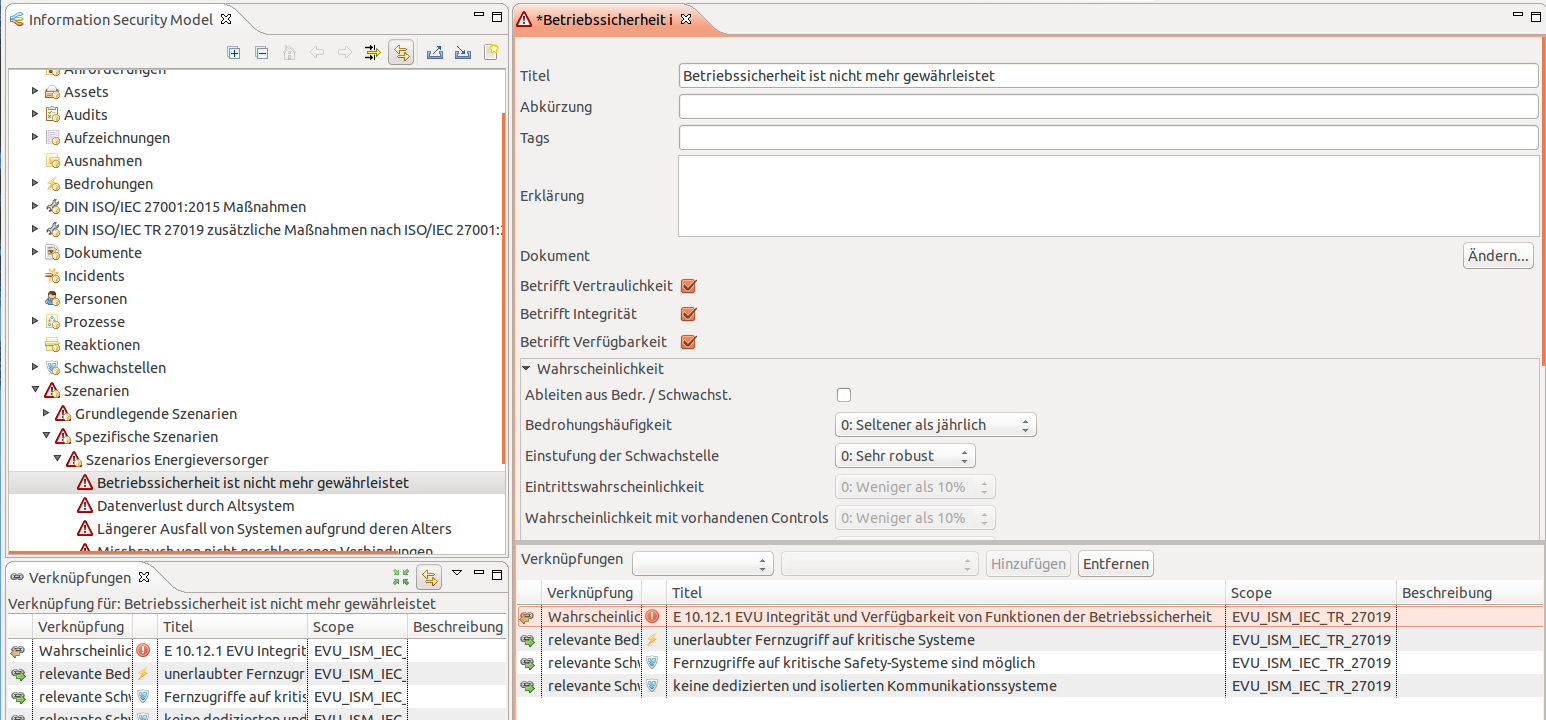

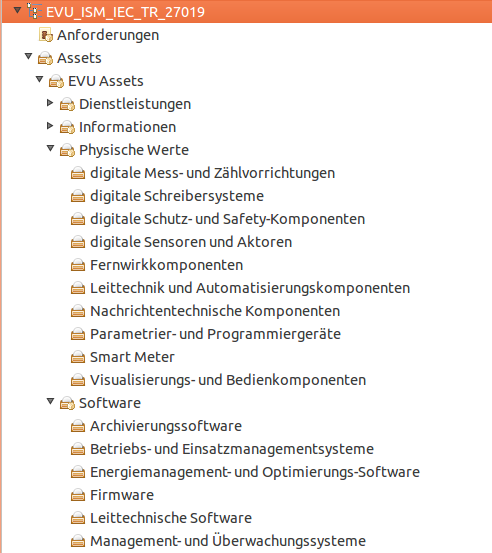

Der neue verinice Risikokatalog Plus (ISO 27001 / ISO 27019) - ISM Edition ist eine direkt in verinice importierbare Datei, die einen umfangreichen Katalog von generischen aber dennoch detaillierten Bedrohungen, Schwachstellen und Risikoszenarien liefert. Sie beschleunigt die Risikoanalyse erheblich und enthält dazu einen Maßnahmenkatalog nach DIN EN ISO/IEC 27019:2020, der alles Notwendige beinhaltet, um mit verinice die Anforderungen des IT-Sicherheitskatalog der Bundesnetzagentur gem. §11 Absatz 1a EnWG zu erfüllen. Ebenfalls enthalten sind eine Liste von Beispiel-Assets und Prozessen, die als Grundlage für die eigene Risikobetrachtung dienen können. Des Weiteren enthält die Organisation alle Inhalte aus dem Datenschutzmodul 3.

Das Produkt verinice. Datenschutzmodul 3 inkl. Risikokatalog unterstützt das Verzeichnis der Verarbeitungstätigkeiten mit einem Datenschutz-Beispielkatalog, vereinfacht mit den technischen und organisatorischen Maßnahmen (TOM), eine Orientierung an den Datenschutzzielen aus Art. 32 EU-DSGVO und ermöglicht die EU-weite rechtskonforme Umsetzung der Auftragsverarbeitung. Die vorliegende Version 3 wurde erweitert um die Datenschutz-Folgenabschätzung (DSFA), die Datenschutz-Risikoanalyse inklusive der Berücksichtigung von datenschutzrelevanten Szenarien und wird durch einen Datenschutz-Kurzcheck komplettiert. Zur optimalen Orientierung sind zudem die Gesetzestexte von DS-GVO inklusive Erwägungsgründen und BDSG (neu) im Datenschutzmodul hinterlegt und miteinander verknüpft.

Die hier vorliegende ISM-Variante ist geeignet für Anwender, die Synergieeffekte mit der Informationssicherheit nutzen wollen und/oder die ISO-Controls als TOM einsetzen. Zur Verwendung der TOM sind Inhalte aus den Originalstandards DIN ISO/IEC 27002:2017 und ISO/IEC 27005:2018 enthalten. Die Datenschutz-Risikoanalyse folgt dem semiquantitativen Ansatz der Risikoanalyse nach ISO 27005 in der ISM Perspektive in verinice.

Der Preis der hier im Shop verkauften Lizenz zur Einzelplatzversion berechnet sich nach Laufzeit in Jahren und Anzahl der Benutzer. Für die Mehrplatz-Version "verinice.PRO" erfragen Sie bitte ein Staffel-Angebot beim SerNet-Vertrieb. Bitte beachten Sie, dass auf Grund der Vorgaben des Beuth Verlags die Inhalte der Originalstandards nur im Programm lesbar und nicht exportierbar sind (PDF, Word, Excel, etc.).

|

Wichtig!

|

Die in dieser Software wiedergegebenen technischen Regeln (DIN-, EN-, ISO- und ISO/IEC-Normen) sind urheberrechtlich geschützt und zur Nutzung im Rahmen dieser Software von der Beuth Verlag GmbH, Berlin, lizenziert. Jede Vervielfältigung der technischen Regeln außerhalb dieser Software, zum Beispiel durch Ausdruck oder Abspeichern, ist untersagt. Die technischen Regeln können bei der Beuth Verlag GmbH (www.beuth.de) erworben werden. |

Wir danken Dirk Brand und allen Kolleginnen und Kollegen der SILA-Consulting, die bei der Erstellung des verinice Risikokatalog Plus (ISO 27001 / ISO 27019) - ISM Edition Beiträge geleistet haben.